apt检测是一款专注于移动端系统安全的检测工具,能够精准识别设备是否处于Root状态、是否存在异常运行环境,并有效保护用户隐私权限。产品提供一键清除Root权限、实时底层监控等核心功能,支持检测结果可视化展示与精细化授权管理。

APT检测(又称APT环境检测App)是一款专注于Android系统环境安全的专业检测工具。其核心功能在于精准识别设备的Root状态、异常运行环境及潜在的隐私权限风险。通过融合设备传感器数据与多维度行为分析技术,APT检测可深度扫描系统底层关键组件(如Bootloader、SELinux、boot.img等),快速定位隐藏的Root权限、Magisk/Xposed框架、改机工具等高危风险项。

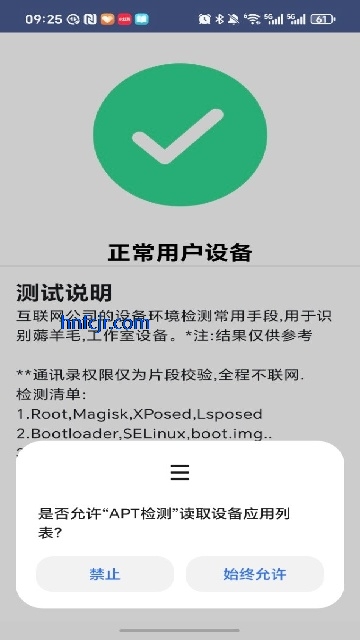

1、打开APP后,首页将直接展示设备的检测结果(如显示“正常用户设备”),并同步提供详细的检测说明、检测项目清单以及技术支持来源等信息,便于用户全面了解当前设备安全状态。

2、首次运行时,系统会弹出权限请求:“是否允许‘APT 检测’读取设备上的应用列表?”为确保检测功能完整有效,建议根据实际需求选择“始终允许”;若注重隐私控制,也可选择“禁止”,但可能影响部分检测能力。

3、进入“应用信息”页面,用户可对已安装应用执行卸载、强行停止等操作,并集中管理通知设置、权限分配、流量使用、存储占用及耗电详情。此外,还可启用“管理闲置应用”功能,自动优化长时间未使用应用的资源占用,提升系统性能。

4、在“有权查看使用情况的应用”设置中,可开启或关闭“允许访问使用记录”权限。该权限用于收集应用使用频率、运营商信息、系统语言等数据,辅助识别异常设备环境,增强检测准确性。

1、通过篡改Bootloader锁定状态并伪造合法签名,规避APT检测对设备启动链完整性的验证机制;同时,利用定制化的boot.img镜像嵌入隐藏的Root权限模块,使其在镜像静态分析中无法被识别,从而实现对底层检测的规避。

2、针对SELinux的严格策略,采用运行时动态策略注入技术,实时修改关键进程的安全上下文标签,使Magisk或Xposed等框架以“合规”身份运行,有效逃逸APT检测工具对进程权限的静态配置与动态行为审计。

3、对boot.img实施分段加密,并仅在特定触发条件下于内存中动态解密执行。Root工具的核心代码被刻意存放在检测工具通常忽略或无法解析的分区中,从而绕过基于镜像哈希比对或完整性校验的检测机制。

4、利用Bootloader层级的已知漏洞,注入自定义引导脚本,在系统启动早期阶段劫持 APT 检测工具的初始化流程。通过篡改内核启动参数或挂载伪造的只读文件系统,构造一个看似“未 Root”的干净环境,欺骗检测逻辑。

5、结合SELinux策略钩子与boot.img深度定制,在内核层拦截APT检测工具对/proc、/sys等敏感系统目录的访问请求,并返回伪造的系统状态数据;同时联动Magisk的MagiskHide功能,彻底隐藏相关进程与模块痕迹,实现从启动链到运行时的全链路环境伪装。

1、持续监控系统核心进程(如Zygote),主动拦截异常注入行为,有效防御底层攻击,保障系统运行安全。

2、以可视化方式清晰展示各应用的权限使用情况,精准识别敏感权限(如位置、通讯录、摄像头等)的滥用风险,守护用户隐私。

3、自动归档历次检测记录,并生成安全趋势图表,帮助用户直观掌握设备安全状态的变化轨迹。

4、采用精简架构设计,内存占用极低,运行流畅无卡顿,确保安全防护不拖累设备性能。

5、所有检测流程均在本地完成,无需联网,杜绝数据外传风险,最大程度保护用户隐私与信息安全。

6、为开发者提供设备环境安全评估报告,辅助应用适配测试、异常环境排查及潜在漏洞修复,提升开发效率与应用稳定性。

热门评论

最新评论